Hur man konfigurerar Single Sign-On (SSO)

SSO-tilläggstjänsten är utformad för att förenkla inloggningen och stärka informationssäkerheten. Som ett valfritt tillägg gör SSO det möjligt för användare att logga in på Trail med en enda inloggning, utan att behöva hantera flera separata lösenord.

Microsoft Entra ID Aktivering av Single Sign-On (SSO)

Denna guide hjälper dig att aktivera Microsoft Entra ID SSO-tilläggstjänsten och göra nödvändiga inställningar för att säkerställa en smidig och säker inloggning. Om du är intresserad av att aktivera SSO i din Trail-miljö, kontakta sales@trail.fi.

Microsoft Entra ID: SSO-autentisering och synkronisering av användarkataloger

❗ Observera att denna guide innehåller steg och beskrivningar för hur man använder administratörsportalen i ett annat program. Guiden baseras på det programmets användargränssnitt och funktionalitet vid tidpunkten för skrivandet. Eftersom programmet utvecklats av en tredje part ansvarar Trail Systems Oy inte för eventuella ändringar, uppdateringar eller omläggningar av användargränssnittet som kan påverka riktigheten i denna guide. Om ändringar sker i användargränssnittet för en annan programvara kan vissa av de steg eller menyvägar som beskrivs i denna guide inte längre stämma överens med den aktuella situationen.

Ämnen:

1.1. Skapa en applikation (Application (non-gallery)) för Trail i Microsoft Entra ID

1.2. Konfigurera hur användare autentiserar sig (SSO)

1.3. Konfigurera SAML som SSO-metod (SAML)

2.1. Skapa en applikation (Application (non-gallery)) för Trail i Microsoft Entra ID

2.2. Skapa Client Secret (OAuth/OIDC)

3.1. Konfigurera API-behörigheter

4.1. Konfigurera Group Claim för behörighet för Microsoft Entra ID

4.2. Välj relevanta grupper och extrahera UUID-identifieraren

4.3. Koppla Microsoft Entra ID-grupper till användargrupper i Trail

4.4. Aktivering av manuell borttagning av användare

1. Microsoft Entra ID SSO Authentication for web application

1.1. Skapa en applikation (Application (non-gallery)) för Trail i Microsoft Entra ID

Steg:

- Öppna Microsoft Entra ID -portalen

- Gå till Applicatios -> App registrations

- Välj New registration

- Ange:

- Applikationens namn: t.ex. ‘Trail Asset Management’

- Stödda account type

- Välj Register

Resultat: Microsoft Entra ID skapar en applikation (client) med (1) Application (Client) ID:n och (2) Directory (Tenant) ID.

➡️ Vänligen skicka Application (Client) ID och Directory (Tenant) ID till e-postadressen support@trail.fi

1.2. Konfigurera hur användare autentiserar sig (SSO)

Steg:

- Öppna App registration och gå till Authentication

- Lägg till Redirect URI

- Aktivera (enable)

- ID tokens

- Access tokens (om API-anrop krävs)

Resultat: När användarna klickar på ”Logga in med Microsoft” omdirigeras de till inloggningen för Microsoft Entra ID.

1.3. Konfigurera SAML som SSO-metod (SAML)

Steg:

- Välj Enterprise Applications -> Single sign-on

- Välj metod: SAML

- Konfigurera

- Identifier (Entity ID) – tjänsteleverantörens unika ID:: https://youraddress.trail.fi/saml/metadata

- Reply URL (Assertion Consumer Service URL) – dit SAML-svar skickas: https://youraddress.trail.fi/saml/acs

- Sign-on URL – valfri URL för att starta inloggningen

- Spara

- Kopiera följande IdP-slutpunkter (in the Set up <Application Name> section)

- Login URL

- SAML-sertifikaatti

- Logout URL

➡️ Vänligen skicka Login URL, SAML-sertifikaatti ja Logout URL till e-postadressen support@trail.fi

Hur hittar man ett SAML-certifikat?

Gå till Application -> Single Sign On. Bläddra ner till ”SAML-certifikates”. Ladda antingen ner XML-filen med federationsmetadata och skicka den till support@trail.fi, eller skicka bara länken till URL:en för App Federation Metadata.

2. Microsoft Entra ID SSO Authentication for mobile application

2.1. Skapa en applikation (Application (non-gallery)) för Trail i Microsoft Entra ID

Steg:

- Öppna Microsoft Entra ID -portalen

- Gå till Applicatios -> App registrations

- Välj New registration (Det rekommenderas att skapa en ny registrering för mobilen även om det redan finns en för samma tjänst.)

- Ange:

- Applikationens namn

- Konto typer som stöds (account types): Endast konton i denna organisationskatalog (trail.fi only - Single tenant) eller konton i valfri organisationskatalog (Any Microsoft Entra ID directory - Multitenant)

- Välj Register

- Gå till Manage -> Authentication

IOS:

- Välj Add a platform

- Välj iOS /macOS

- Lägga till bundle ID: fi.trail.Trail

- Välj Configure

Android:

- Välj Add a platform

- Välj Android

- Lägga till Package name: fi.trail.Trail

- Lägga till Signature hash: pXqTwDZFxc7DtzbQqnmjDGnwdHI=

- Välj Configure

Därefter:

- Manage -> Token configuration

- Välj Add optional claim

- Välj ID som Token-typ och välj email i kolumnen claim

- Välj Add

- Manage -> Overview

- Vänligen skicka värdena från följande fält till support@trail.fi

- Application (Client) ID

- Directory (Tenant) ID

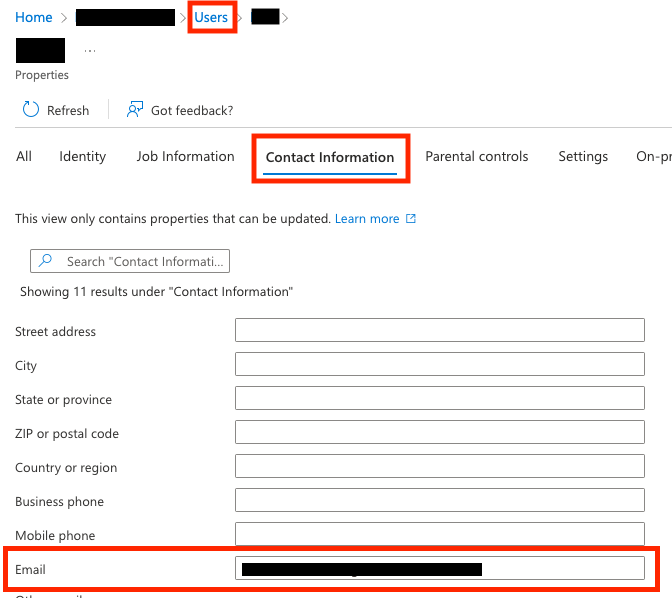

❗ Viktigt: Användarna måste ha en e-postadress angiven under ”Kontaktinformation för användare” i Tenant. Denna e-postadress används som e-postadress i Trail. Se bilden nedan för att ställa in e-postadressen för användarna.

2.2. Skapa Client Secret (OAuth/OIDC)

Steg:

- Gå till Certificates & Secret

- Välj New client secret

- Ange

- Beskrivningen (Description)

- Utgångstid (Expiration) (t.ex. 12 eller 24 månad)

- Kopiera värdet för Client secret

➡️ Vänligen skicka Client secret till support@trail.fi

3. Autentisering av Trail för att hämta användardata från Microsoft Entra ID

Entra ID-integrationen gör det möjligt att automatiskt uppdatera användaruppgifter för både aktiverade och inaktiverade användare. Detta gör det även möjligt att uppdatera uppgifter om användargrupper.

- Nya användare: När en ny användare skapas i Microsoft Entra ID skapas användaren automatiskt även i Trail-tjänsten efter integrationskörningen (en gång om dagen)

- Inaktiverade användare: När en användare har inaktiverats eller tagits bort från Microsoft Entra ID inaktiveras eller tas denne automatiskt bort även från Trail-tjänsten.

I det här alternativet hämtas användarinformationen från AD-användarkatalogen (aktiva användare + användarrättigheter). API:et kräver behörighet för att få tillgång till användarinformationen. Minimikraven för användarinformation är: ID, e-postadress, förnamn, efternamn, information om aktiverat konto (account enabled) och användargrupper. I Microsoft Entra ID finns det dock inte nödvändigtvis någon möjlighet att begränsa den information som hämtas till minimikraven, och därför är åtkomstnivån för att möjliggöra integration vanligtvis User.Read.All.

3.1. Konfigurera API-behörigheter

Steg för att lägga till API-behörigheter:

- Välj API Permission i menyn till vänster

- Välj Add permission

- Välj Microsoft Graph

- Välj Application permissions

- Lägg till ‘Group.Read.All’ och ‘User.Read.All’

- Välj Delegated permissions

- Lägg till ’User.Read’

- Välj Add permissions

- Bevilja behörigheterna vid behov genom att klicka på ‘Grant admin consent for <...>’

Resultat: API-behörigheter har konfigurerats så att Trail kan hämta användardata direkt från Microsoft Entra ID.

4. Manuell koppling av användargrupper i Microsoft Entra ID till användargrupper i Trail samt aktivering av manuell inaktivering av användare

Tillägget för synkronisering av användargrupper är utformat för att förenkla användarhanteringen och säkerställa att dina team alltid har rätt åtkomstbehörigheter i Trail. Som ett valfritt tillägg synkroniserar det automatiskt användargrupper från ditt identitetshanteringssystem, vilket minskar manuellt arbete och håller behörigheterna uppdaterade.

Synkronisering av användargrupper i Microsoft Entra ID

Denna guide hjälper dig att aktivera och konfigurera tilläggsprodukten Synkronisering av användargrupper. Om du är intresserad av att aktivera denna funktion i din Trail-miljö, kontakta sales@trail.fi.

Det här alternativet används när användargruppen (och de åtkomsträttigheter som är kopplade till gruppen) i Trail ska kopplas till användargruppen i Microsoft Entra ID, men det inte går att hämta data direkt från Microsoft Entra ID.

I det här alternativet aktiveras användargrupper vid inloggning. Som standard tillåter det här alternativet inte radering eller inaktivering av användare. Det enda sättet att lägga till inaktivering av användare i det här alternativet är att regelbundet skicka en lista över aktiva användare (xls, csv) till Trail för uppdatering av inaktiveringen. Eftersom användarrättigheterna uppdateras vid inloggning finns det dessutom en risk att användaren inte loggar in, vilket innebär att användarrättigheterna inte uppdateras i enlighet därmed.

4.1. Konfigurera Group Claim för behörighet för Microsoft Entra ID

Steg:

- Gå till App registration -> Token configuration

- Välj Add group claim

- Välj de grupper som ska skickas till Trail vid inloggningen (t.ex. “All groups” eller “Groups assigned to the application”)

- Spara

4.2. Välj relevanta grupper och extrahera UUID-identifieraren

Steg:

- Gå till Groups

- Välj grupper som är relevanta till Trail-användare

- Hämta UUID identifieraren (Object ID) (36 tecken) från varje grupp

4.3. Koppla Microsoft Entra ID-grupper till användargrupper i Trail

Steg:

- I Trail, öppna Admin -> User groups

- Öppna den önskade användargruppen för redigering

- Lägg till UUID-identifieraren i fältet ”Identifierare”

- Spara

Resultat: Användargrupper i Microsoft Entra ID kopplas samman med användargrupper i Trail, vilket säkerställer att rätt användarrättigheter tillämpas

4.4. Aktivering av manuell borttagning av användare

Skicka regelbundet en lista över aktiva användare (xls, csv) till support@trail.fi för uppdatering av inaktiveringar. Kom överens med support@trail.fi om hur listan ska skickas och hur ofta den ska uppdateras. Listan används för att inaktivera alla icke-aktiva användare.